Jak bezsenne noce mogą niekorzystnie wpływać na zdrowie jelit

19 września 2019, 10:56Zaburzenie genów zegarowych pewnej grupy komórek z jelita - naturalnych komórek limfoidalnych typu 3. (ang. Type 3 Innate Lymphoid Cells, ILC3s) - prowadzi do spadku ich liczebności, ciężkiego stanu zapalnego, problemów z barierą jelitową i nasilonej akumulacji tłuszczu. Wg autorów badania, to po części wyjaśnia, czemu u osób, które pracują nocą czy zmieniają strefy czasowe, często występują otyłość lub nieswoiste zapalenia jelit (IBD).

Internetowa baza danych pedofilów

21 lipca 2006, 10:28Amerykański Senat zezwolił na utworzenie ogólnodostępnej internetowej bazy danych osób skazanych za przestępstwa seksualne wobec dzieci. Bazę, wpisując kod pocztowy, będzie mógł przeszukać każdy Amerykanin, który zechce sprawdzić, czy w jego okolicy nie mieszkają pedofile.

Szwecja świętuje 300. urodziny Linneusza

23 maja 2007, 10:44Dwudziestego trzeciego maja Szwedzi zaczynają obchody 300. rocznicy urodzin swojego słynnego rodaka: Karola Linneusza.

Opera Unite w niebezpieczeństwie?

22 czerwca 2009, 10:44Don Jackson, analityk bezpieczeństwa z firmy SecureWorks uważa, że pojawienie się Opera Unite zachęci cyberprzestępców do zwrócenia większej uwagi właśnie na Operę. Użytkownik Opera Unite może bardzo łatwo na swoim pececie uruchomić serwer sieciowy.

Rootkit na Androida

3 czerwca 2010, 08:42Nicholas Percoco i Christian Papathanasiou zapowiadają prezentację rootkita na telefon z systemem Android. Będzie ona miała miejsce podczas lipcowej konferencji Defcon. Eksperci pokażą rootkita zdolnego do kradzieży treści SMS-ów, wykonywania połączeń oraz informowaniu o położeniu urządzenia.

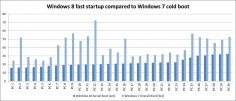

Szybki start Windows 8

9 września 2011, 11:42Microsoft zaprezentował materiał wideo, z którego wynika, iż system Windows 8 może uruchamiać się nawet w ciągu kilkunastu sekund. W porównaniu z Windows 7 czas startu nowego OS-u będzie krótszy - w zależności do konfiguracji - o 30-70 procent.

ZTE i Huawei stanowią zagrożenie?

8 października 2012, 08:12Komisja śledcza amerykańskiego Kongresu uznała, że chińskie firmy ZTE i Huawei stanowią zagrożenie. Parlamentarzyści wydali rekomendację, zgodnie z którą władze nie powinny zezwalać obu przedsiębiorstwom na dokonywanie jakichkolwiek przejęć w USA

Microsoft uderza w szkodliwy kod

1 lipca 2014, 09:52Microsoft Digital Crimes Unit zniszczyła rodziny szkodliwego kodu Jenxcus i Bladabindi. Operacja rozpoczęła się przed dwoma dniami, gdy koncern z Redmond uzyskał sądową zgodę na zakłócenie komunikacji pomiędzy firmą Vitalwerks Internet Solutions a komputerami zarażonymi szkodliwym kodem

Wirus, który pomaga

5 października 2015, 09:05Symantec poinformował o wirusie, który, przynajmniej na obecnym etapie rozprzestrzeniania się, nie czyni szkody, a... pomaga. Wirus Wifatch infekuje rutery i urządzenia typu IoT (internet of things) i tworzy z nich sieć P2P. Okazało się, że zainfekowane urządzenia są... bardziej odporne na kolejne ataki hakerskie.

Linux monopolista

16 listopada 2017, 11:38Po 15 latach Linux całkowicie zdominował listę 500 najpotężniejszych superkomputerów na świecie. Lista TOP500 jest publikowana od czerwca 1993 roku. W tym czasie Linux był jedynie ciekawostką